Produkte

Open Source ist kein Kompromiss. Es ist eine Entscheidung für Transparenz, Unabhängigkeit und langfristige Handlungsfreiheit.

Wir setzen auf bewährte Open-Source-Plattformen, die wir tief kennen – und passen sie präzise an deine Anforderungen an. Kein Vendor Lock-in, keine Black Box, keine Überraschungen bei der nächsten Lizenzrunde.

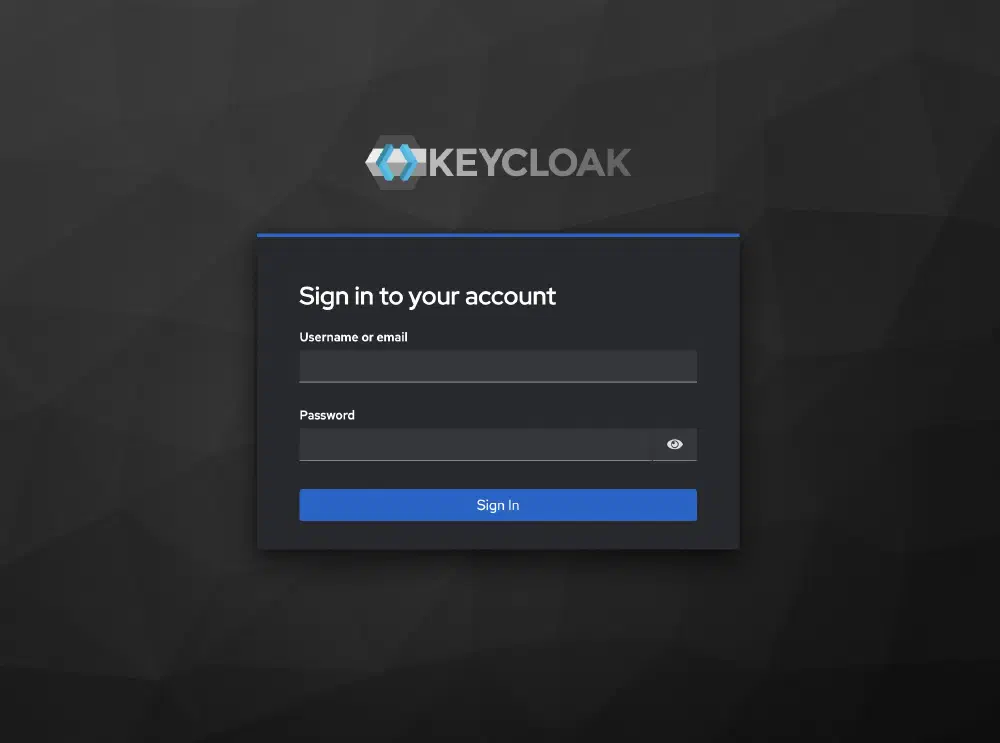

Open Source IAM – Keycloak & Zitadel Integration & Beratung

Open Source IAM gibt dir die volle Kontrolle über deine Identitätsinfrastruktur – mit transparenten Lizenzbedingungen, ohne Vendor Lock-in, mit maximaler Datenhoheit.

Wir sind spezialisiert auf Keycloak und Zitadel: von massgeschneiderten Keycloak-Erweiterungen über Cloud-native Zitadel-Architekturen bis zur Migration von Okta, Auth0 oder anderen proprietären Lösungen.

Von der Architekturberatung bis zur produktionsreifen Implementierung begleiten wir dich durch den gesamten Prozess, damit dein Identity Management modern, skalierbar und DSG-konform ist.

Mehr

Open Source BI – Apache Superset Integration & Beratung

Apache Superset ist die leistungsstarke Open-Source-Plattform für Business Intelligence und Datenvisualisierung. Als kosteneffiziente Alternative zu kommerziellen BI-Lösungen wie PowerBI oder Looker bietet Superset interaktive Dashboards, flexible Reports und umfangreiche Datenbankunterstützung. Dabei läuft alles auf deiner eigenen Infrastruktur.

Wir integrieren Superset in deine bestehende Systemlandschaft: von der Anbindung an deine Datenquellen über die Keycloak-Integration für rollenbasierte Zugriffskontrolle bis hin zu massgeschneiderten Plugins für spezifische Visualisierungsanforderungen.

Von der Konzeption über die Integration bis zum produktiven Betrieb begleiten wir dich, damit deine Datenauswertung modern, leistungsfähig und datenschutzkonform ist.

Mehr

Open Source IDM & IGM – MidPoint Integration & Beratung

MidPoint ist die führende Open-Source-Plattform für Identity Governance und Administration (IGA). Als kosteneffiziente Alternative zu proprietären IDM-Lösungen übernimmt MidPoint die automatisierte Provisionierung, den Identity-Lifecycle und die Zugriffssteuerung in deiner gesamten IT-Landschaft.

Wir implementieren MidPoint in deine bestehende Systemumgebung: von der Anbindung deiner HR-Systeme und Verzeichnisdienste über rollenbasierte Zugriffsmodelle bis hin zur Compliance-Dokumentation für ISO 27001, NIS2 und DSGVO.

Von der Konzeption über die Integration bis zum produktiven Betrieb begleiten wir dich, damit dein Identity Management regelkonform, automatisiert und herstellerunabhängig ist.

Mehr

Event Storming Workshops

Event Storming macht komplexe Systeme sichtbar – in einem intensiven Tag. Mit Post-its, dem richtigen Moderationsrahmen und allen relevanten Personen im Raum decken wir Konflikte, Blocker und versteckte Abhängigkeiten auf.

Wir moderieren Event Storming Workshops für Entwicklungsteams, Product Owner und Leadership. Egal ob Big Picture, Process Modelling oder Software Design – wir finden die richtige Tiefe für deine Situation.

Von der Vorbereitung über die Moderation bis zur Auswertung der Ergebnisse begleiten wir dich, damit dein Team danach weiss, wo der Wurm steckt – und was als nächstes zu tun ist.

Mehr

Lass dich begeistern

Michi berät dich gerne in einem unverbindlichen Erstgespräch.